在当今互联网时代,网络安全问题备受关注,防火墙作为网络安全的第一道防线,扮演着至关重要的角色。本文将详细介绍防火墙实战配置的步骤和技巧,帮助读者掌握防火墙的配置方法,保护网络安全。

防火墙的基本概念和作用

防火墙是一种用于保护计算机网络免受未授权访问和攻击的安全设备。它通过过滤网络流量,根据预定义的规则决定是否允许或拒绝特定的数据包通过网络。防火墙起到了隔离内外网络、控制网络访问和保护敏感信息的作用。

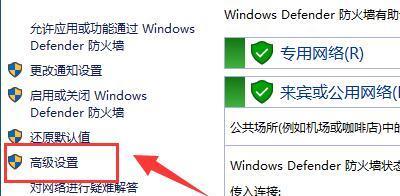

选择合适的防火墙设备

在选择防火墙设备时,需要考虑网络规模、性能需求和安全特性等因素。常见的防火墙设备包括硬件防火墙和软件防火墙。硬件防火墙具有高性能和可靠性,适用于大型企业网络;而软件防火墙则更适合中小型企业和个人用户。

规划防火墙的网络拓扑

在配置防火墙之前,需要先规划好网络拓扑。网络拓扑包括内部网络、外部网络和DMZ(非信任区域),合理划分这些区域可以提高网络安全性。一般情况下,内外分离的三层网络结构是比较常见和安全的选择。

定义访问控制策略

访问控制策略是防火墙配置的核心,它决定了哪些数据包允许通过防火墙。可以基于源IP地址、目的IP地址、端口号等条件进行策略定义,限制来自外部网络的非法访问,并控制内部网络对外部资源的访问。

配置网络地址转换(NAT)

网络地址转换(NetworkAddressTranslation,NAT)是一种技术,将内部网络的私有IP地址转换为公共IP地址,使得内部主机可以与外部网络进行通信。在防火墙中配置NAT可以隐藏内部网络拓扑结构,增强网络安全性。

设置虚拟专用网络(VPN)

虚拟专用网络(VirtualPrivateNetwork,VPN)通过加密技术在公共网络上建立安全的连接,实现远程访问和分支机构之间的安全通信。在防火墙中设置VPN可以保护敏感数据的传输安全,防止数据被窃取或篡改。

配置入侵检测和阻断系统(IDS/IPS)

入侵检测和阻断系统(IntrusionDetectionandPreventionSystem,IDS/IPS)可以通过监测和分析网络流量,及时发现和阻止潜在的攻击行为。在防火墙中配置IDS/IPS可以提高网络安全防护能力,及时应对各种攻击。

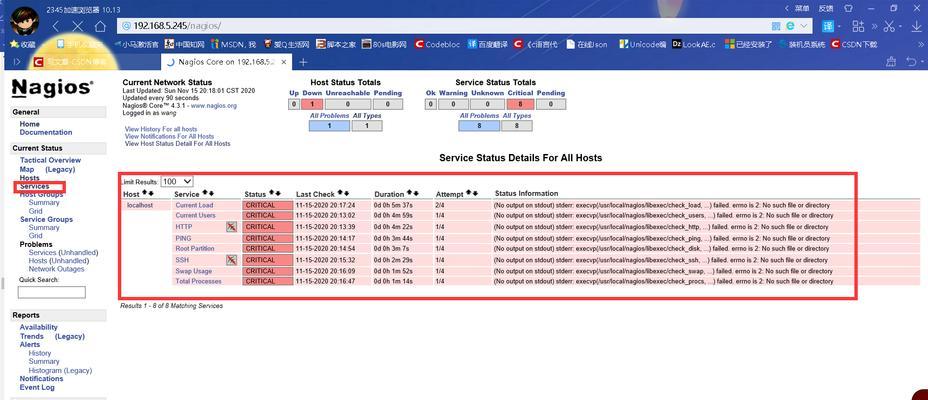

启用日志记录和监控

启用防火墙的日志记录和监控功能可以对网络流量进行实时监测,并记录关键事件和安全威胁。通过定期查看防火墙的日志,可以及时发现异常活动和安全漏洞,并采取相应的措施进行应对。

优化防火墙性能

为了保证防火墙的正常运行和高效性能,可以采取一些优化措施。限制不必要的服务和端口,配置流量分流策略,设置防火墙缓存和连接数限制等,都可以提升防火墙的性能和响应能力。

进行漏洞扫描和安全评估

定期进行漏洞扫描和安全评估是保持防火墙安全的重要步骤。通过使用专业的漏洞扫描工具,及时发现网络中存在的安全漏洞,并及时修补,以防止攻击者利用这些漏洞入侵网络。

备份和恢复防火墙配置

防火墙配置的备份和恢复是一项重要的工作,可以在配置失效或设备故障时快速恢复网络安全。定期备份防火墙的配置文件和策略,同时测试恢复功能,确保在出现问题时能够快速恢复正常运行。

定期更新防火墙软件和规则库

随着网络环境和威胁形势的不断变化,防火墙软件和规则库也需要定期更新。及时安装防火墙厂商提供的补丁和更新,以修复软件漏洞和应对新的攻击方式,确保防火墙的最新安全性能。

培训和教育员工

防火墙的安全性不仅依赖于技术手段,也与员工的安全意识和操作习惯相关。定期对员工进行网络安全培训和教育,提高他们的安全意识和对防火墙的正确使用,能够有效预防内部威胁和人为失误。

常见问题解决和故障排除

在实际配置中,可能会遇到一些常见问题和故障。防火墙规则冲突、端口映射失败、VPN连接中断等。了解常见问题的解决方法和故障排除步骤,能够提高防火墙的配置效率和稳定性。

防火墙作为保护网络安全的重要设备,在实际配置中需要综合考虑网络拓扑、访问控制策略、NAT、VPN、IDS/IPS等方面。通过本文的防火墙实战配置详细教程,读者能够掌握防火墙的配置方法,提升网络安全防护能力。让我们共同致力于构建更加安全可靠的网络环境。