在当今数字化时代,隐私和数据安全变得越来越重要。有时候,我们可能会遇到需要破解别人加密文件的情况,无论是为了获取丢失的密码或者满足好奇心。本文将以手把手教你破解别人加密文件为主题,介绍一些常见的破解技巧,帮助读者了解加密世界的秘密。

1.了解不同类型的加密算法及其特点

在开始之前,首先需要了解不同类型的加密算法,例如对称加密算法和非对称加密算法,并了解它们的特点和适用场景。

2.掌握常见的密码破解方法

通过分析密码学的原理和应用,学会使用常见的密码破解方法,如暴力破解、字典攻击、彩虹表攻击等。

3.密码学工具的应用与选择

介绍一些常用的密码学工具,如JohntheRipper、Hashcat等,并指导读者如何选择适合自己需求的工具。

4.破解常见加密文件的方法

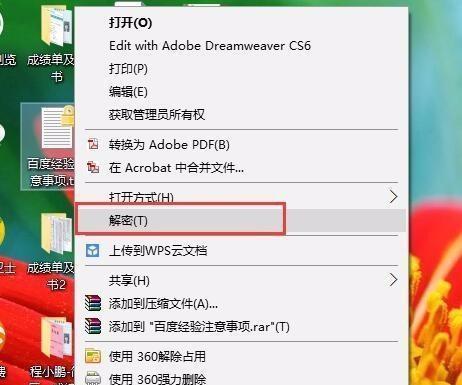

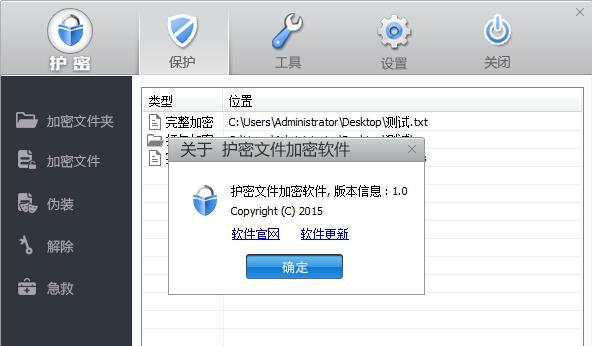

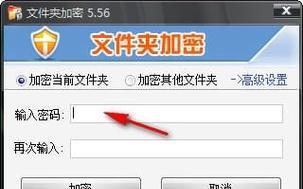

针对常见的加密文件格式,如ZIP、RAR、PDF等,提供一些破解方法和技巧,帮助读者解开这些文件的秘密。

5.破解网络传输中的加密数据

介绍网络传输中常用的加密协议,如SSL/TLS,并探讨其中的漏洞与攻击方法,帮助读者破解网络传输中的加密数据。

6.社交工程学在密码破解中的应用

讲解社交工程学在密码破解中的应用,如通过收集目标个人信息进行密码恢复、使用社交工程技巧获取密码等。

7.利用硬件设备进行密码破解

介绍一些专门设计用于密码破解的硬件设备,如密码破解机、FPGA等,并指导读者如何使用这些设备进行密码破解。

8.破解加密文件的法律风险与道德考量

探讨破解加密文件所涉及的法律风险和道德考量,提醒读者在实践中要遵守法律和道德准则。

9.深入分析加密算法的弱点

通过深入分析加密算法的弱点和漏洞,帮助读者理解为何某些加密算法可以被破解,以及如何利用这些弱点进行破解。

10.基于机器学习的密码破解方法

介绍一些基于机器学习的密码破解方法,如使用神经网络、遗传算法等技术,加快密码破解的效率。

11.密码保护与密码破解之间的较量

探讨密码保护技术的发展与密码破解技术的演进,阐述两者之间的较量和博弈。

12.加密文件的应用与保护

除了破解加密文件外,还需要了解加密文件的应用场景和保护方法,确保自己的信息安全。

13.破解工具的合法使用与风险防范

指导读者在使用破解工具时需要注意的合法使用问题,并提供风险防范的建议,避免自身信息泄露。

14.面对未知加密算法的破解挑战

介绍面对未知加密算法时的破解挑战,探讨如何通过分析和推理来逆向工程未知算法。

15.破解技巧与未来发展趋势展望

本文介绍的破解技巧,展望密码破解领域的未来发展趋势,提醒读者持续学习和关注密码学的最新动态。

本文以手把手教你破解别人加密文件为主题,通过探讨不同类型的加密算法、常见的破解方法和工具,以及面对加密文件和网络传输中的加密数据时的应对策略,帮助读者掌握破解技巧,进一步了解加密世界的秘密。同时,文章也强调了法律风险和道德考量,提醒读者在实践中要遵守法律和道德准则。希望读者通过本文的阅读,能够增加对密码学的理解,并能够更好地保护自己的隐私和数据安全。

如何破解别人加密文件

在数字化时代,隐私保护变得越来越重要。有些人为了保护自己的个人信息或敏感数据,会使用加密技术对文件进行保护。然而,对于一些特定情况下的需求,我们可能需要破解别人的加密文件。本文将手把手地教你如何破解别人的加密文件,仅供学习和技术交流使用,请勿用于非法目的。

15个段落的

1.加密文件的基本概念及意义

解释了什么是加密文件以及为什么人们使用加密技术来保护文件的重要性。

2.加密算法的种类和特点

介绍了常见的加密算法种类,如对称加密算法和非对称加密算法,并分别描述了它们的特点和应用领域。

3.密码破解的常用方法概述

简要介绍了密码破解的一般方法,包括暴力破解、字典攻击、社交工程等。

4.熟悉加密文件的特征和结构

详细描述了加密文件的特征和结构,探讨了从文件头、文件尾以及文件中的特定位置获取信息的可能性。

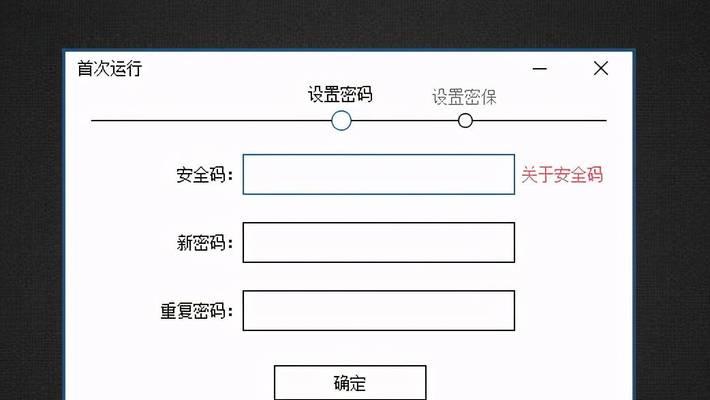

5.密码破解的预备工作

列举了破解密码前需要进行的预备工作,如获取加密文件的类型和相关信息。

6.密码破解工具的选择与使用

介绍了一些常用的密码破解工具,包括开源软件和商业软件,以及它们的使用方法和适用场景。

7.暴力破解密码的原理和步骤

详细描述了暴力破解密码的原理,包括穷举法和递归法,并给出了具体的步骤和操作示例。

8.利用字典攻击破解密码

解释了字典攻击的原理和基本思路,包括如何构建密码字典和运用字典进行破解。

9.社交工程在密码破解中的应用

探讨了如何利用社交工程手段获取到密码破解所需的关键信息,包括通过社交媒体、恶意软件等方式。

10.破解非对称加密的技巧与方法

介绍了非对称加密算法中常见的破解技巧,如RSA算法中的质数分解攻击等。

11.使用侧信道攻击破解密码

解释了侧信道攻击的原理和常见方法,包括时序分析、功耗分析、电磁分析等。

12.利用硬件漏洞破解密码

讨论了利用硬件漏洞进行密码破解的可能性和方法,如针对CPU缓存、物理设备等的攻击方式。

13.破解加密文件的风险和法律责任

提醒读者破解加密文件的风险和法律责任,并强调本文仅供学习和技术交流使用。

14.伦理约束和合法用途

呼吁读者要遵守伦理约束,在合法的范围内使用所学知识,并不得用于非法目的。

15.破解加密文件的未来发展趋势

展望破解加密文件领域的未来发展趋势,包括量子计算对加密技术的挑战和新兴的密码学算法。

本文通过手把手地教你破解别人加密文件,详细讲解了加密文件的基本概念、加密算法的种类、密码破解的常用方法、破解过程中的预备工作和常用工具,以及不同类型加密的破解技巧。同时强调了使用所学知识的合法性和伦理约束,提醒读者遵守相关法律法规。加密技术的发展也带来了新的挑战和趋势,未来在密码破解领域仍有更多新的发展等待我们去探索。