随着互联网的普及,计算机安全问题变得日益重要。在保护计算机免受黑客攻击和恶意软件侵害方面,关闭不必要的开放端口是一项关键的安全措施。关闭445端口被认为是一个重要而有效的步骤。本文将介绍如何使用命令关闭445端口,提供详细的操作指南,帮助读者增强计算机的安全性。

一、了解445端口的作用与风险

1.445端口的定义与用途

2.445端口可能带来的安全风险

二、检测计算机是否存在445端口开放

3.使用命令行工具进行端口扫描

4.分析扫描结果,判断445端口是否开放

三、使用命令行关闭445端口

5.打开命令提示符窗口

6.运行命令"netstopsrv"停止相关服务

7.运行命令"scconfigsrvstart=disabled"禁用445端口服务

8.验证关闭是否成功

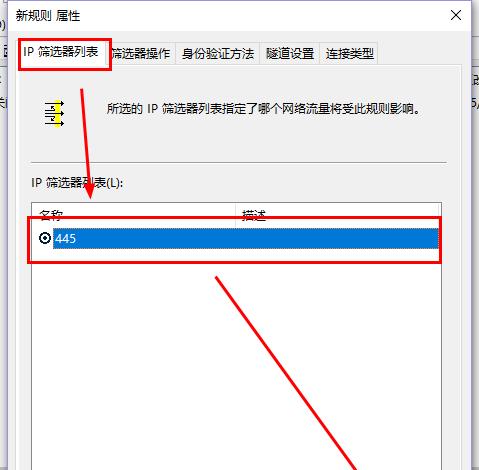

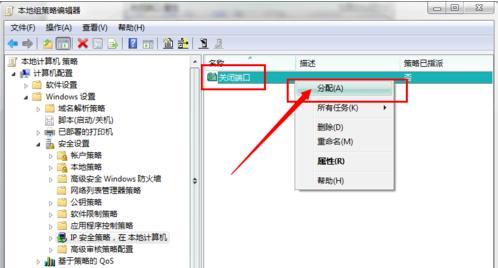

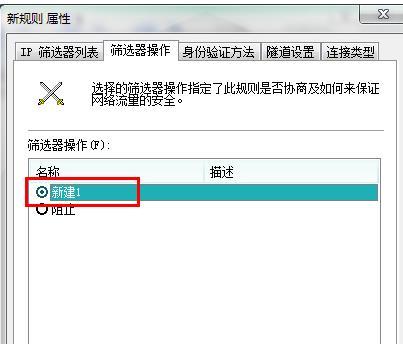

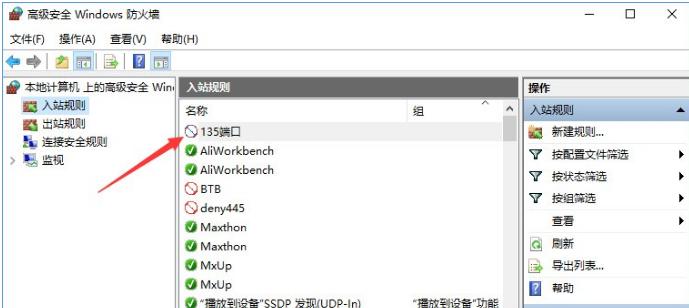

四、使用防火墙软件禁用445端口

9.选择适合的防火墙软件

10.设置防火墙规则,禁止445端口的传入和传出连接

五、其他安全措施与注意事项

11.定期更新操作系统和安全补丁

12.安装可信赖的安全防护软件

13.加强网络密码和减少共享文件夹的使用

14.提高员工的安全意识和培训

15.监控网络流量和日志,及时发现异常行为

关闭445端口是保护计算机安全的关键步骤之一。通过使用命令行或防火墙软件,可以有效地关闭445端口,从而降低黑客入侵和恶意软件攻击的风险。定期更新操作系统和安全补丁,安装可信赖的安全防护软件,加强密码安全以及提高员工的安全意识也是保护计算机安全的重要措施。通过综合运用这些安全措施,我们可以有效地提升计算机的安全性,保护个人和企业的数据安全。

关闭445端口的命令及操作方法

在网络安全防护中,关闭445端口是一项重要的任务,因为该端口容易被黑客利用进行入侵和攻击。本文将介绍如何通过命令关闭445端口,以及相关的操作方法和技巧,帮助用户提升网络安全保护等级。

一、禁用445端口的必要性与意义

通过介绍关闭445端口的必要性和意义,使读者认识到关闭445端口对于保护网络安全的重要性。关闭该端口可以防止勒索病毒等恶意软件的传播,提高系统安全性。

二、检查445端口是否开放

详细介绍如何检查445端口是否开放,可以通过命令行或使用网络安全工具等方法进行检测,帮助用户了解自己网络中445端口的开放情况。

三、了解关闭445端口的命令

介绍关闭445端口的具体命令,并分析命令的作用和参数选项。可以使用netsh命令关闭445端口,参数包括addfilter等。

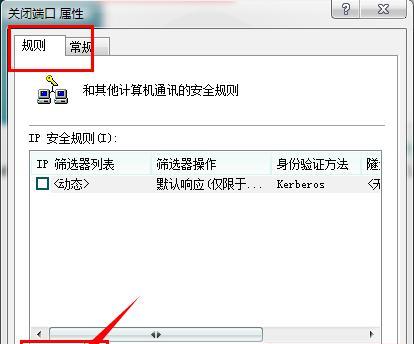

四、使用Windows防火墙关闭445端口

详细讲解如何使用Windows防火墙来关闭445端口,通过设置规则和阻止入站连接等方式,加强网络安全。

五、通过修改注册表关闭445端口

介绍如何通过修改注册表来关闭445端口,通过更改注册表中的相关数值,实现对445端口的禁用。

六、关闭445端口的注意事项

提醒读者在关闭445端口时需要注意的一些事项,如备份注册表、慎重选择命令等,以避免操作过程中出现问题或造成其他影响。

七、关闭445端口的常见问题与解决方法

列举关闭445端口过程中常见的问题,并给出解决方法,例如出现权限不足、命令执行失败等情况。

八、与其他安全措施的结合应用

介绍关闭445端口与其他网络安全措施的结合应用,如设置强密码、更新补丁等,全面提升网络安全保护。

九、实际案例分析:关闭445端口的成功经验

通过实际案例分析,阐述关闭445端口对于提升网络安全的实际效果和成功经验,帮助读者更好地理解其重要性。

十、445端口开放风险与攻击方式

详细介绍445端口开放带来的风险和常见的攻击方式,如WannaCry勒索病毒等,以加深读者对该问题的认识。

十一、网络安全意识教育与培训的重要性

强调网络安全意识教育与培训的重要性,提醒读者通过提高自身的网络安全意识和知识水平,更好地保护自己和组织的网络安全。

十二、实践操作:关闭445端口的步骤和注意事项

通过实践操作指导,提供具体的关闭445端口步骤和注意事项,帮助读者在实际操作中更加顺利和有效地完成任务。

十三、关闭445端口后的效果与变化

阐述关闭445端口后,用户可以期待的效果和变化,如减少系统漏洞、网络拥堵减轻等,让读者更加直观地了解其重要性。

十四、其他端口关闭方法与比较

介绍其他端口关闭方法,并与关闭445端口进行比较,分析其优劣势和适用场景,以便读者做出合适的选择。

十五、关闭445端口保障网络安全

关闭445端口的重要性和操作方法,强调关闭该端口对于保障网络安全的意义,并鼓励读者采取行动,提高自身的网络安全防护水平。