随着互联网的普及和发展,网络安全问题日益凸显。而防火墙作为一种重要的安全设备,配置正确并定期更新非常关键。本文将介绍防火墙配置的重要性以及如何进行配置,帮助读者加强对网络安全的保护。

一、什么是防火墙?

二、防火墙配置的重要性

三、确定防火墙的目标

四、选择合适的防火墙类型

五、了解网络环境和威胁模式

六、设置访问策略

七、过滤网络流量

八、限制内部网络访问外部

九、控制应用程序访问权限

十、加密数据传输

十一、定期检查和更新防火墙配置

十二、与其他安全设备集成

十三、监控和日志记录

十四、应急响应计划

十五、员工培训和教育

防火墙配置是保护网络安全的关键步骤之一。通过正确配置防火墙并定期更新,可以有效防止未经授权的访问和攻击,保障网络的安全稳定运行。同时,合理的防火墙配置也需要与其他安全设备集成,定期检查和更新配置,建立应急响应计划,并对员工进行培训和教育,共同维护网络的安全。

深入了解防火墙配置

在当今数字化时代,网络安全问题日益突出,防火墙配置成为保障网络安全的重要措施。本文将从多个方面深入介绍防火墙配置,帮助读者了解防火墙的基本原理、常见配置方法以及配置中需要注意的要点。

1.防火墙配置的重要性及作用

防火墙配置是保护网络安全的关键一环,通过限制数据流量和监控网络通信,防火墙可以阻止未经授权的访问、屏蔽恶意软件和网络攻击,确保网络系统的安全性。

2.防火墙配置前的准备工作

在进行防火墙配置之前,需要对网络拓扑结构进行全面分析,确定需要保护的资源和服务,并明确安全策略,以便为配置提供指导。

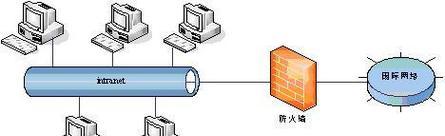

3.防火墙的基本工作原理

防火墙通过过滤规则、端口映射和地址转换等技术来控制网络流量。通过检查数据包的源、目标地址、端口号等信息,防火墙可以对数据包进行合理的过滤和处理。

4.防火墙配置的常见方法

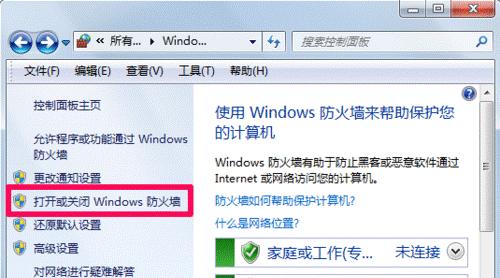

防火墙配置可以基于硬件设备、软件应用或云平台进行。常见的防火墙配置方法包括网络层防火墙、应用层防火墙、主机防火墙以及云防火墙等。

5.防火墙配置中的网络访问控制列表(ACL)

ACL是防火墙中用于过滤和控制网络流量的重要工具,通过配置ACL规则,可以限制特定IP地址、端口号或协议的访问权限,提高网络的安全性。

6.防火墙配置中的端口映射与地址转换

端口映射和地址转换是防火墙配置中常用的技术手段,通过将内部私有IP地址映射为公共IP地址和端口,实现内部网络与外部网络之间的安全通信。

7.防火墙配置中的漏洞管理

防火墙也需要进行定期的漏洞扫描和修复,及时更新安全补丁和软件版本,以防止已知漏洞被黑客利用,从而保障网络的安全性。

8.防火墙配置中的日志监控与事件响应

配置防火墙时,应充分考虑日志监控和事件响应的需求,及时发现和处理异常事件,并对网络安全事件进行跟踪和分析,提高对网络威胁的识别和应对能力。

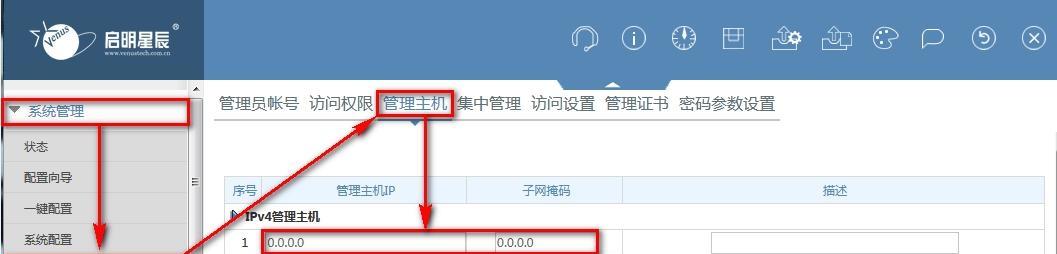

9.防火墙配置中的用户认证与访问控制

防火墙可以通过用户认证和访问控制技术,限制特定用户或用户组的访问权限,确保只有经过授权的用户才能访问网络资源,提高网络的安全性。

10.防火墙配置中的性能优化与负载均衡

在进行防火墙配置时,需要充分考虑性能优化和负载均衡的需求,合理分配网络流量、优化配置参数,确保防火墙能够正常运行并应对高负载情况。

11.防火墙配置中的远程管理与监控

为方便管理和监控,防火墙配置中需要开启远程管理功能,并采取相应的安全措施,如加密通信、访问控制等,以保护远程管理过程中的数据安全。

12.防火墙配置中的灾难恢复与备份策略

防火墙配置过程中,应制定灾难恢复和备份策略,定期备份配置文件和日志,以便在防火墙故障或数据丢失时能够快速恢复网络正常运行。

13.防火墙配置中的更新与升级策略

为了适应不断变化的网络环境和威胁形势,防火墙配置需要定期进行更新和升级,获取最新的安全特性和功能,提高网络的安全性和可靠性。

14.防火墙配置中的合规性要求与审计

配置防火墙时,应充分考虑相关法规和合规性要求,并进行定期的安全审计,确保防火墙配置符合合规要求,并能够有效应对安全检查和审计。

15.防火墙配置是保障网络安全的关键步骤,通过了解防火墙的基本原理、常见配置方法以及配置中的注意事项,能够帮助我们更好地应对网络安全威胁,确保网络系统的安全性和稳定性。